テンペストとサイドチャネル攻撃

前回の記事で「電磁波によるハードウェアハッキング」について紹介しました。

その中で出てきた用語として「テンペスト攻撃」がありますが、これはハードウェアハッキングの種類のひとつで、広義には「サイドチャネル攻撃」と呼ばれるものになります。

そこで今回の記事では、「ハードウェアハッキングの分類」や「テンペスト攻撃」と「サイドチャネル攻撃」の違いについて紹介します。

IoTデバイスに対するハッキングの脅威

前回の記事でも紹介したとおり、組込みシステムがIoT化するに従ってセキュリティに対する要求はますます高まってくることが予想されます。

そして、電磁波による情報漏えいに関しても、解析手法が存在する限り何かしらの対策を講じることが必要になってきます。

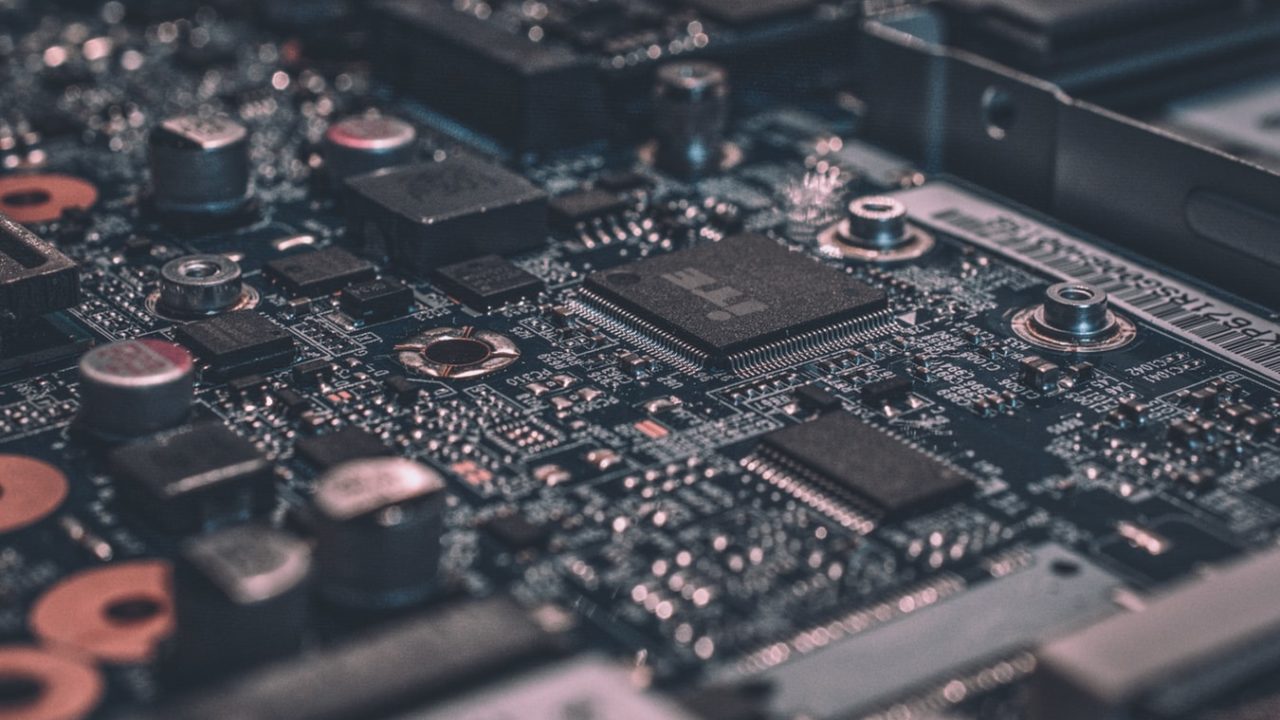

例えばIoTデバイスにおいては、他の機器との通信において各段階で暗号化したデータをやり取りしています。

IoTシステムの暗号化イメージ 出典:NEC

IoTシステムの暗号化イメージ 出典:NEC上図においてハードウェアハッキングの脅威の対象となるのは「小型マイコン」と「通信モジュール」間の暗号化された通信です。

これらの暗号化はアプリケーションあるいはデバイス固有であり、さらにIoTデバイスはバッテリー駆動が要求される機器が多いことから、軽量な暗号化処理が実装されることが多いからです。

そして、この暗号化処理にターゲットを絞ってハードウェアハッキングに及ぶのが「サイドチャネル攻撃」です。

サイドチャネル攻撃とは

サイドチャネル攻撃(Side Channel Attack)とは、暗号解読手法の一つです。

暗号を処理する装置が発する電磁波や熱、電力量や処理時間の違いなどを物理的手段で観察することで暗号解読の手がかりを得ようとするものです。

サイドチャネルの名前の由来は、暗号本体のアルゴリズムとは異なる副次的情報であることからこのように呼ばれています。

ネットとの接続を示すLEDの点滅、プリンターの印字の際の音、キーボードから発生する高周波、モニターケーブルから漏れ出るデジタル信号など、組込みシステムのインターフェースから情報を盗み出すのがサイドチャンネル攻撃です。

こうした攻撃は電磁波や熱を利用しているため、過去ログが残らず攻撃の痕跡をたどることも攻撃を防ぐことも難しいようです。

テンペスト攻撃とサイドチャネル攻撃の違い

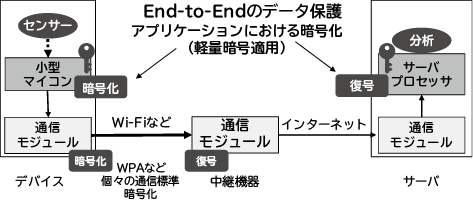

暗号実装への攻撃は「暗号解析」と「物理攻撃」に分類されます。

暗号化への攻撃の分類 出典:電気通信大学

暗号化への攻撃の分類 出典:電気通信大学ハードウェアハッキングで問題となるのは、もちろん物理攻撃の方です。

物理攻撃には「非侵入型」と「侵入型」があります。

そして、この非侵入型の攻撃全般をサイドチャネル攻撃と呼びます。

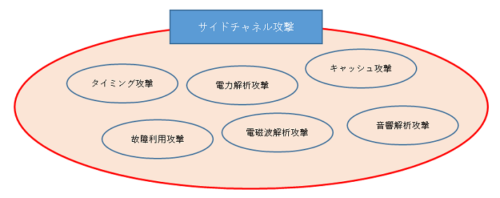

サイドチャネル攻撃の中には「タイミング解析攻撃」「電力解析攻撃」「電磁波解析攻撃」「音響解析攻撃」などがあります。

そして、この中の「電磁波解析攻撃」のことをテンペスト攻撃と呼びます。

つまりテンペスト攻撃はサイドチャネル攻撃の一種と言えます。

サイドチャネル攻撃の分類 出典:Windows 疑問・トラブル即解決

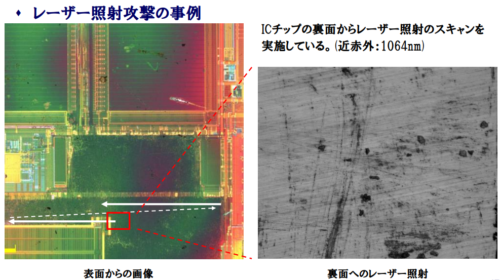

サイドチャネル攻撃の分類 出典:Windows 疑問・トラブル即解決余談ですが、侵入型はレーザーなどを使用してICやLSIなどを物理的に破壊する攻撃です。

レーザー攻撃例 出典:ハードウェアセキュリティ

レーザー攻撃例 出典:ハードウェアセキュリティこのような物理的な破壊行為については、正直EMCの関わる領域ではありません。

ハードウェアハッキングの試験方法

ハードウェアハッキングに対する、規定された試験は今の所ありません。

しかし、IoTシステムの普及に従って試験の必要性は高まってくることが予想されます。

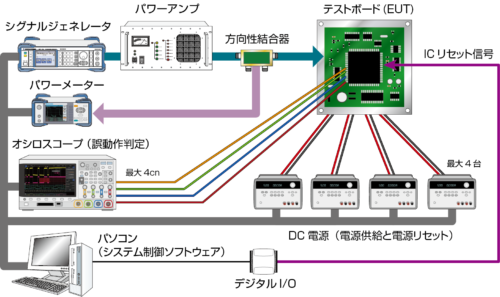

規格試験ではありませんが、性能試験用の装置としては下記のようなものも有るようです。

またハッキングではないですが、デバイスそのものに攻撃するという意味では「DPIイミュニティ試験」なんかが近いイメージかも知れません。

DPI試験システム 出典:ノイズ研究所

DPI試験システム 出典:ノイズ研究所DPI試験は自動車用半導体のイミュニティ試験です。

ここではRF信号を注入していますが、これらが暗号化された信号に対して評価できるようであれば、IoTシステムの評価用として利用されるかもしれません。

おわりに

少し雑多な内容となりましたが、「ハードウェアハッキングの分類」や「テンペスト攻撃」と「サイドチャネル攻撃」の違いについて紹介しました。

新しい領域なのでわからないことも多いですが、EMCにとっても今後重要な技術であることは間違いないと思います。

ハードウェアハッキングに関して、EMC的な観点から勉強するには「IoT時代の電磁波セキュリティ」がオススメです。

(2026/06/06 20:33:17時点 Amazon調べ-詳細)

どちらかというとHEMPなどの、大電力の意図的妨害にフォーカスした内容ですが考え方は参考になると思います。

気になる方はチェックしてみてください。

今回は以上です。

最後まで読んでいただき、ありがとうございました。